WAF Bypass

Wer sich mit der Absicherung von Webapplikationen beschäftigt, stößt zwangsläufig auf sogenannte Web Application Firewalls (WAF). Sie gelten als zentrale Verteidigungskomponente gegen Angriffe wie SQL Injection, Cross-Site Scripting oder Remote Code Execution und werden von Unternehmen unterschiedlichster Größenordnungen eingesetzt. Häufig entsteht dabei der Eindruck, dass mit ihrem Einsatz ein wesentlicher Teil der Sicherheitsanforderungen bereits abgedeckt […]

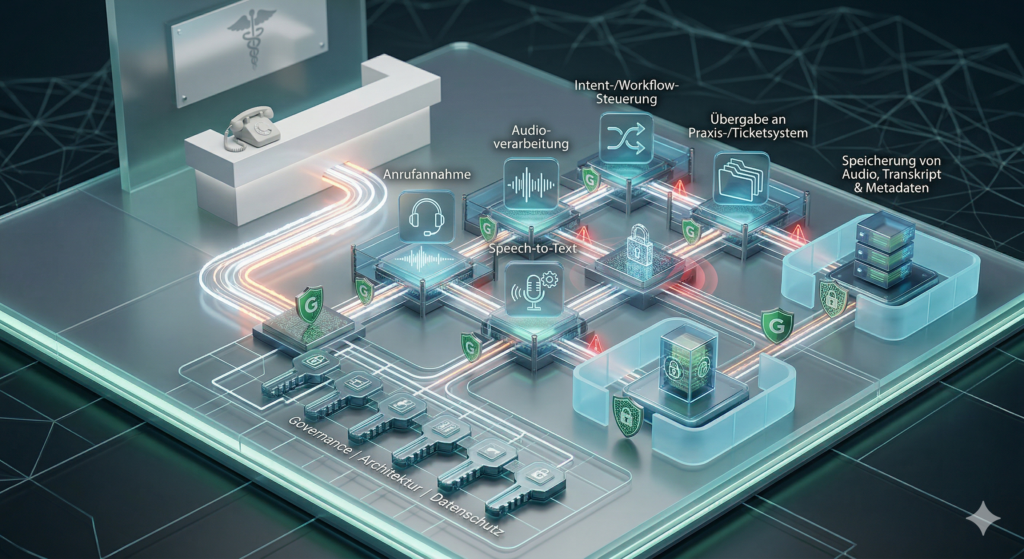

KI-Telefonassistenten in Arztpraxen: Zwischen Effizienz und Datenschutzrisiko

KI-Telefonassistenten in Arztpraxen: Effizienzgewinn, Governance-Risiko oder beides? KI-basierte Telefonassistenten in Arztpraxen werden oft als reine Entlastungsmaßnahme verkauft: bessere Erreichbarkeit, weniger Last am Empfang, strukturiertere Anfragen. Diese Perspektive ist nachvollziehbar — aber unvollständig. Denn im Gesundheitswesen ist ein Praxistelefon kein gewöhnlicher Kommunikationskanal. Es ist ein Zugangspunkt zu einer Verarbeitung, in der sehr schnell personenbezogene Daten, Gesundheitsdaten […]

User-Level Persistence auf macOS via LaunchAgents

Während Windows-Persistence-Techniken umfassend dokumentiert, analysiert und in nahezu jedem Red-Team-Guide oder Kurs behandelt werden, sieht die Lage im macOS-Umfeld deutlich karger aus. Viele Blogposts beschreiben einzelne Mechanismen oberflächlich oder listen nur Persistence-Möglichkeiten für die jedoch Root-Zugriff erforderlich ist, dieser ist nach einer initialen Kompromittierung in der Regel jedoch nicht vorhanden. LaunchAgents stellen hierbei eine der […]

HTTP Intrusion Detection – Detect attacks in web traffic

Today, web applications are the backbone of many business processes, from online stores to internal portals for employees. At the same time, they are a preferred target for attackers, as they can often be accessed from anywhere and usually process sensitive or confidential data. The vast majority of communication on the web takes place via […]

Florian Hansemann in the podcast {ungeskriptet}

“We have long been in a cyber war” – on the reality of digital attacks 267 billion euros in damage in just one year.81% of all German companies have already been hacked – and almost two thirds see their existence threatened as a result. What used to sound like science fiction is now part of […]

IT-Sicherheit professionell prüfen: Schwachstellenscan, Penetrationstest oder Red-Teaming?

Cyberangriffe sind längst kein Ausnahmefall mehr, sondern tägliche Realität. Angreifer agieren zunehmend professionell, automatisiert und gezielt – vom opportunistischen Script-Kiddie bis zu staatlich unterstützten Gruppen. Umso wichtiger ist es, die eigene Sicherheitslage regelmäßig realistisch auf den Prüfstand zu stellen. Doch welches Verfahren ist das richtige? Schwachstellenscan, Penetrationstest oder Red-Teaming? Die Bedrohungslandschaft Die Angriffe auf Unternehmen […]

Die 10-Punkte-Checkliste-So entlarvst du falsche Security-Anbieter

Checkliste bezugnehmend auf Blogbeitrag Zu viel Cyber, zu wenig Security! 👉 Merksatz:Wer keine Spuren in der Security-Community hinterlässt, hat oft auch keine Substanz im Projekt. Quick-Checks & Vorgehen bei Verdacht

Too much cyber, too little security!

The headlines are full of cyberattacks, data leaks and ransomware claims worth millions. Companies are being hit by AI-generated phishing campaigns, supply chain attacks and zero-day exploits – professionally organized and globally networked. The security market is growing explosively – driven by NIS2, DORA, the Cyber Resilience Act and KRITIS laws. But where there is […]

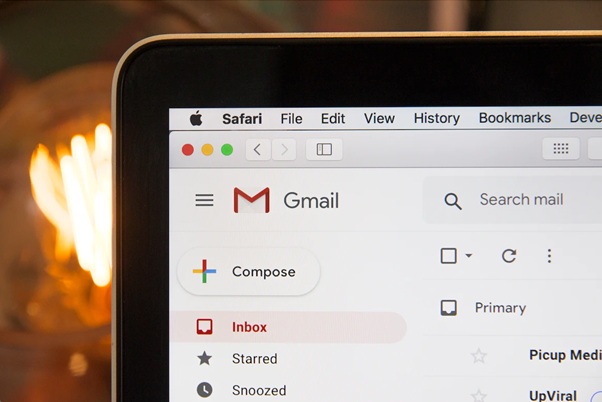

Gegen Spoofing & Phishing: So sichern SPF, DKIM und DMARC deine Domain

E-Mails gehören nach wie vor zu den wichtigsten Kommunikationsmitteln – sowohl im privaten als auch im geschäftlichen Umfeld. Gleichzeitig sind sie eines der beliebtesten Ziele für Phishing, Spam und andere Betrugsversuche. Eine besonders häufige Methode ist das sogenannte Spoofing (= Vortäuschung oder Fälschung einer Identität im digitalen Raum):Dabei wird die Absenderadresse einer E-Mail gefälscht, sodass […]

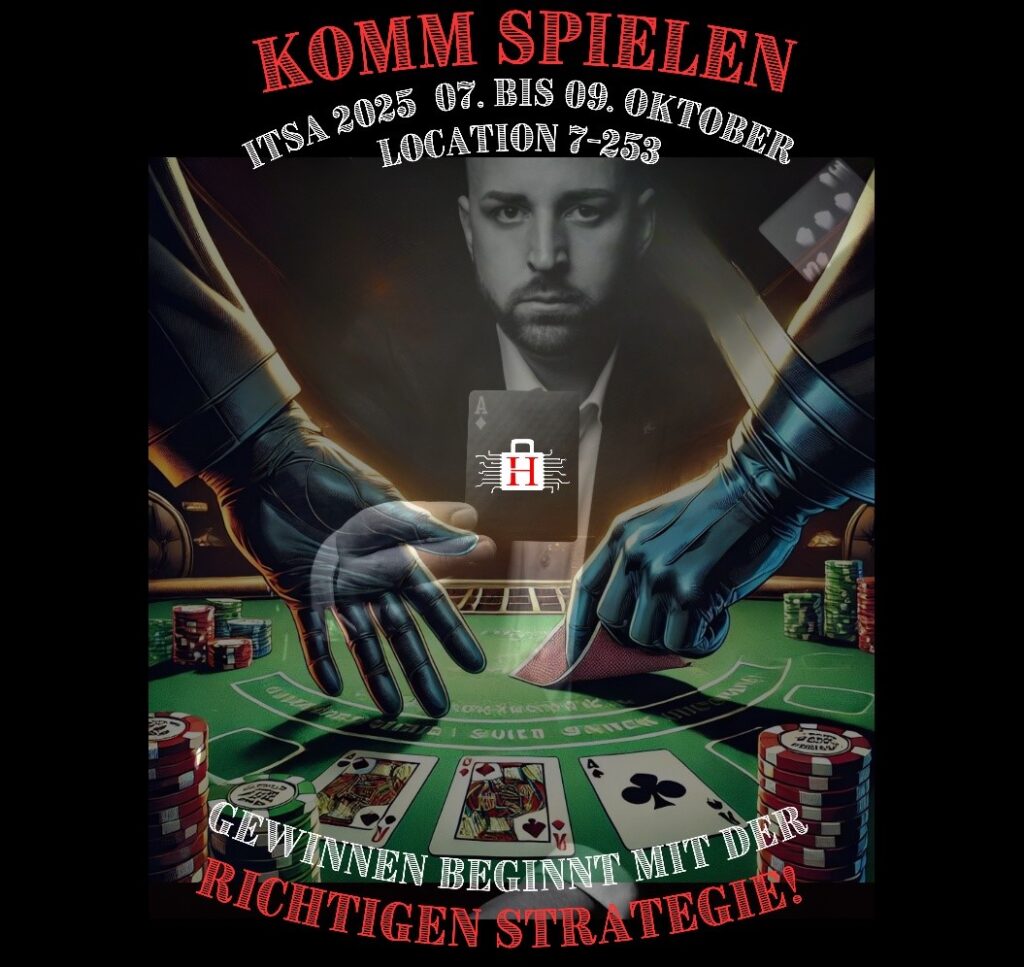

HanseSecure auf der ITSA 07. bis 09. Oktober 2025 Stand 7-253

Vom 7. bis 9. Oktober 2025 wird Nürnberg wieder zum Zentrum der IT-Security-Welt: Die it-sa Expo&Congress öffnet ihre Tore und vereint das Who’s Who der Cybersecurity-Branche. Als führende Plattform für IT-Sicherheitslösungen bringt die it-sa nicht nur Technologien und Trends auf die Bühne – Ob Expert:innen, Entscheider oder Innovator:innen: Hier trifft sich die Community, die digitale […]