Blog

Wer sich mit der Absicherung von Webapplikationen beschäftigt, stößt zwangsläufig auf sogenannte Web Application Firewalls (WAF). Sie gelten als zentrale [...]

30. April 2026

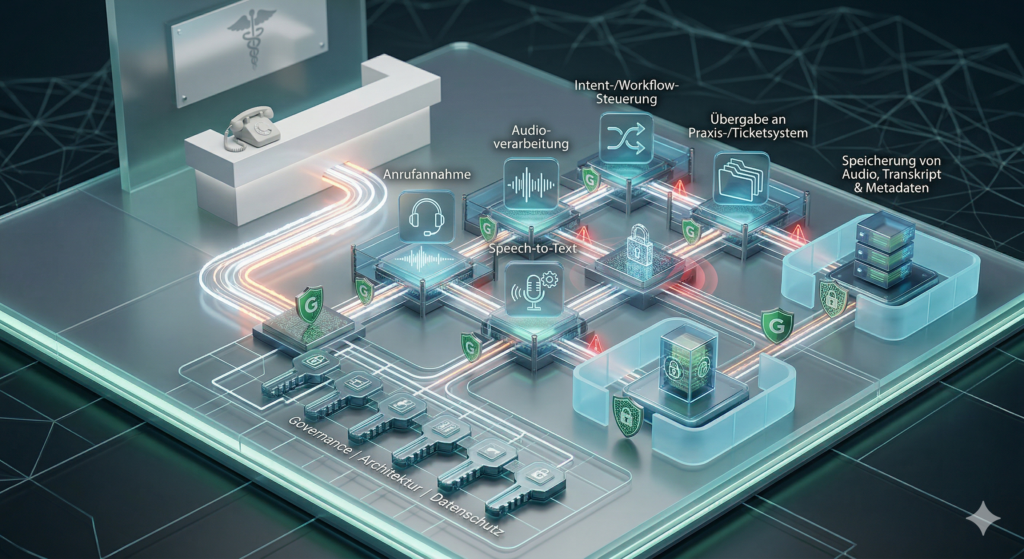

KI-Telefonassistenten in Arztpraxen: Effizienzgewinn, Governance-Risiko oder beides? KI-basierte Telefonassistenten in Arztpraxen werden oft als reine Entlastungsmaßnahme verkauft: bessere Erreichbarkeit, weniger [...]

30. März 2026

Webanwendungen sind heute das Rückgrat vieler Geschäftsprozesse, vom Online-Shop bis hin zu internen Portalen für Mitarbeiter. Gleichzeitig sind sie ein [...]

24. Februar 2026

Cyberangriffe sind längst kein Ausnahmefall mehr, sondern tägliche Realität. Angreifer agieren zunehmend professionell, automatisiert und gezielt – vom opportunistischen Script-Kiddie [...]

6. November 2025

Checkliste bezugnehmend auf Blogbeitrag Zu viel Cyber, zu wenig Security! 👉 Merksatz:Wer keine Spuren in der Security-Community hinterlässt, hat oft [...]

30. Oktober 2025

Die Schlagzeilen sind voll von Cyberangriffen, Datenlecks und millionenschweren Ransomware-Forderungen. Unternehmen werden von KI-generierten Phishing-Kampagnen, Supply-Chain-Angriffen und Zero-Day-Exploits getroffen – [...]

23. Oktober 2025

E-Mails gehören nach wie vor zu den wichtigsten Kommunikationsmitteln – sowohl im privaten als auch im geschäftlichen Umfeld. Gleichzeitig sind [...]

9. Oktober 2025

Du weißt jetzt was SMB Signing ist und wie du es am besten einstellen solltest. Was fehlt jetzt noch? Ein [...]

1. Juli 2025

SMB Signing über Gruppenrichtlinie aktivieren (für Windows Pro oder höher) Im vorhergehendem Beitrag wurde SMB Signing und seine wichtigen Funktionen [...]

1. Juni 2025

Dateien, Drucker, Ressourcen – in deinem Netzwerk werden sie ständig geteilt. Doch was schützt diesen Datenverkehr eigentlich vor Manipulation oder [...]