HanseSecureCar #3

Die Feinheiten Kurze Zeit später …. WRAPPING In wie weit ihr euer Auto verändern oder in ganz neuem Licht erstrahlen lassen wollt, das liegt bei euch. Grenzen gibt es kaum. Unser Van kam auf jeden Fall erholt, strahlend und komplett neu eingekleidet zurück. Das vollkommene Ergebnis gibt es bei HanseSecureCar #4…

HanseSecureCar #2

VON DER IDEE ZUR UMSETZUNG Zettel, Stift, Ideen – nach vielen Überlegungen und zerknüllten Zetteln entstand dieser Entwurf. Ab zur Planung Farben Daten Aussage Nachvollziehbarkeit FOLIERUNG Die Auswahl an Firmen/ Werkstätten, welche eine Autofolierung anbieten ist groß. Nach vieler Recherche und Unsicherheit, war es tatsächlich der Zufall, der uns zu BEN & SAM brachte. Plötzlich […]

Anstehender blu Systems Praxistalk mit Florian Hansemann

Am 21.07.2022 ist es wieder so weit. Unser Gründer und IT Security Spezialist Florian Hansemann wird als Speaker auf dem blu Systems Praxistalk 2022 in München rund um das Thema „Security einfach, schnell und kostenfrei.“ Sprechen. Der diesjährige blue Systems Praxistalk findet unter dem Überthema „Digital Governance – Nur ein weiteres Buzzword?“ statt. Buzzwords begleiten […]

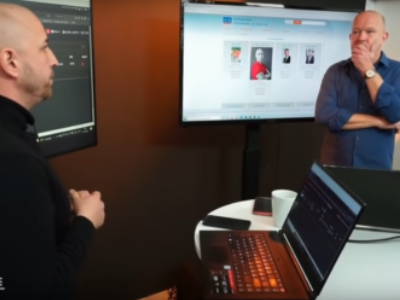

Achtung Abzocke: HanseSecure bei Kabel 1

Ihm seien verdächtige Überweisungen aufgefallen. Er fragt, ob er sie stoppen soll. Sie bejahen es und geben zur Identifikation Ihrer Identität eine TAN durch. In diesem Moment schnappt die Falle zu. Unser IT-Sicherheitsexperte Florian Hansemann hat vor Kurzem bei einem Kabel 1 Beitrag rund um das Thema Phishing und Social Engineering mitgewirkt. In diesem Beitrag […]

HanseSecure als einer der Top 100 Cybersecurity-Leader ausgezeichnet

Cybersicherheit ist ein Thema, das immer mehr an Aufmerksamkeit gewinnt, da täglich über 80.000 Cyberangriffe gemeldet werden. Allein in Deutschland berichten mindestens 92 % der Unternehmen , dass sie innerhalb eines Zeitraums von 12 Monaten von irgendeiner Art von Cyberangriff betroffen waren. Glücklicherweise erweitern die Cybersicherheitsunternehmen ständig ihr Angebot für Unternehmen und Konzerne, um deren […]

HanseSecureCar #1

Einleitung In den nächsten Wochen werdet ihr mitverfolgen können, wie der erste Firmenwagen von HanseSecure ausgewählt, gekauft und „angepasst“ worden ist. Das ganze war für mich persönlich ein extrem aufregender und spannender Prozess, weil Eine vergleichsweise große Investition Bisher gabs neben meinem Laptop und ein paar Gadgets nichts Großes (Gehälter mal ausgenommen 🙂 ) Physisch […]

IBM Talk, die erste

Unser Geschäftsführer Florian Hansemann durfte am 07.12.2021 bei einem Weihnachtsspezial in der IBM Zentrale mitmachen. Alle Vorträge drehten sich rund um das Thema SOC & SIEM bzw. QRadar. Nur unser Vortrag stach hierbei etwas heraus, da wir als einzige Redteamer die andere Seite betrachten durften und einige Geschichten aus vergangenen Assessments erzählen konnten. Wie wir […]

Erster Radio Beitrag: Gefälschte Impfausweise

Am 02.11.2021 durfte ich einen kurzen Beitrag bei der deutschen Welle zum Thema der gefälschen Impfausweise geben. Aufgrund der Tatsache, dass sich das Thema sehr umfangreich im Osteuropäischen Raum abspielte, hatte sich ausschließlich der russsich sprachige Bereich des Senders mit dem Thema befasst. Somit seid nicht überrascht, dass Sowohl der Beitrag, als auch das Video […]

Top Security QuickFails: #5 Angriff der KlonAdmins aka Missing LAPS

#5 Angriff der KlonAdmins aka Missing LAPS Der Angriff In der FaulerHund AG in München starten die Mitarbeiter in ein neues Geschäftsjahr und freuen sich auf neue Herausforderungen. So auch der Administrator Karl KannNixDafür, welcher am Donnerstag Mittag gegen 12:30 festgestellt hat, dass der Account von Ute Unbeschwert noch angemeldet ist, obwohl diese gegen 11 […]

Top Security QuickFails: #4 Kein SPF

Morgens halbzehn in Deutschland. Bianca in der MedienBude GmbH beginnt ihren Arbeitstag und checkt den Posteingang ihres E-Mail Postfaches.

Dort findet Sie eine dringende E-Mail von Ihrem Chef, der Sie bittet die letzte Abrechnung zu überprüfen.